Hochschulen und wissenschaftliche Einrichtungen sind aus verschiedenen Gründen attraktiv für Cyber-Angriffe: Sie verfügen über wertvolle Daten (insb. Personal- und Forschungsdaten), sie sind zumeist durch eine komplexe, in der Regel nicht zentral gesicherte IT-Landschaft geprägt und haben eine Vielzahl von Nutzerinnen und Nutzern. Thomas Walter, CIO der Universität Tübingen, fasst die Situation wie folgt zusammen: „Ich habe jeden Tag 60.000 unbetreute Geräte in meinem Netzwerk, das ist security-mäßig der Horror“ (https://www.riffreporter.de/de/technik/hacking-datenschutz-ransomware-hochschulen-universitaeten-daten-im-netz-it-sicherheit). Es ist also nicht die Frage, ob eine Hochschule zum Ziel einer Cyber-Attacke wird, sondern nur die Frage, wann dies geschieht.

Auf diese Situation ist bereits reagiert worden. Schon 2018 hat die Hochschulrektorenkonferenz (HRK) eine Empfehlung zur „Informationssicherheit als strategische Aufgabe der Hochschulleitung“ veröffentlicht (HRK 2018). Die Zentren für Kommunikation und Informationsverarbeitung in Lehre und Forschung (ZKI) haben jüngst eine Handreichung zum „IT-Grundschutz-Profil für Hochschulen“ herausgegeben. In dem Maße, wie die Gefahrenlage zunimmt, nehmen auch die Aktivitäten zum Schutz zu – allen voran durch den ZKI Arbeitskreis Informationssicherheit, das Deutsche Forschungsnetz (DFN) oder das Bundesamt für Sicherheit in der Informationstechnik (BSI). Diese Aktivitäten betreffen aber bisher vor allem IT-Expert:innen und zielen auf das „Verhindern“ oder zumindest das „Erschweren“ von Cyber-Angriffen. Der Umgang mit den Folgen eines „erfolgreichen“ Angriffes auf eine Hochschule und das Krisenmanagement der Situation „danach“ sind bisher nur bedingt im Fokus der Betrachtung. Um diese Lücke zu schließen hat HIS-HE eine Interviewstudie durchgeführt, um aus den Erfahrungen gehackter Hochschulen zu lernen. Interviewt wurden Kanzler:innen von fünf betroffenen Hochschulen, sowie IT-Verantwortliche und Leitungen der Kommunikationsabteilungen. Das Vorhaben wurde unterstützt durch den Arbeitskreis Digitale Transformation der Vereinigung der Kanzlerinnen und Kanzler der Universitäten Deutschlands.

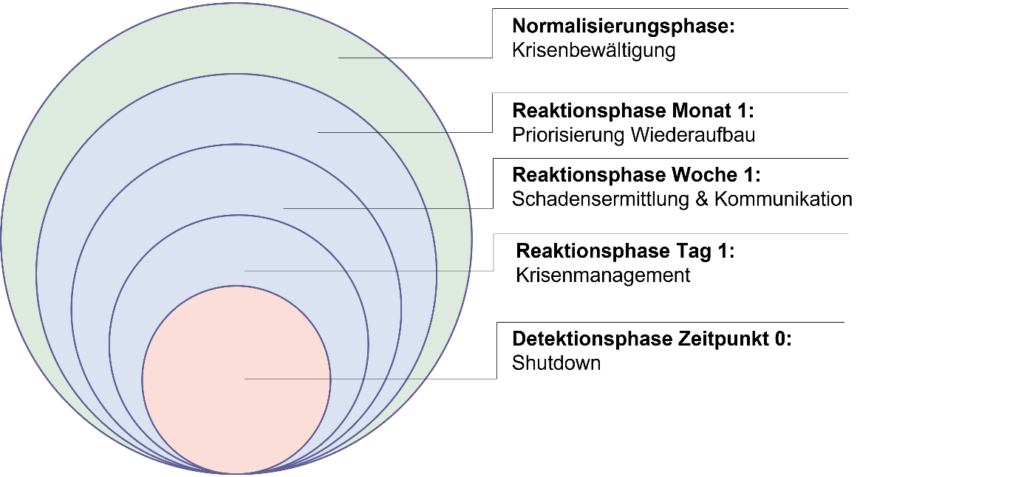

Innerhalb von einem solchen Angriff können fünf Phasen des Krisenmanagements unterschieden werden, die unterschiedliche Schwerpunkte haben und in denen unterschiedliche Präventionsmaßnahmen greifen, wie die nachfolgende Grafik zeigt.

Im Ergebnis zeigt sich, dass sich je nach Schwere des Angriffs und der betroffenen (Teil)-Systeme sehr individuelle Krisenszenarien entwickeln. Nicht alle möglichen Szenarien können vorbereitet oder durch Krisenpläne abgesichert werden, aber eine grundlegende Krisenvorbereitung ist in jedem Fall hilfreich. Dabei sind vor allem die ersten 24 Stunden entscheidend. Je schneller der Angriff bemerkt wird, desto schneller kann reagiert und der Schaden minimiert werden. Das bedeutet auch, dass zur Vorbereitung eine 24h Systemüberwachung stattfinden muss, da solche Angriffe in der Regel in den Randzeiten, am Wochenende oder während Feiertagen durchgeführt werden. Zur aktiven Bewältigung bedarf es eines internen IT-“Kernteams“, einer übergreifenden Steuerung (Krisenstab/Krisenstäbe) und externer Unterstützung zur Überwindung des Cyber-Angriffes sowie zur Wiederherstellung der IT. Neben der IT ist Kommunikation – intern und extern – der zentrale Aufgabenbereich zur Bewältigung des Angriffs. Auch wenn der Cyber-Angriff nicht erfolgreich war oder die Beeinträchtigung nur kurz andauerte, sind die Folgen dennoch langfristig spürbar. Hohe Arbeitsbelastungen, die lange nach einem Cyber-Angriff nachwirken, Vertrauensverlust in die Digitalisierung und die notwendige Neuordnung der IT-Strukturen machen aus einem Cyber-Angriff eine Krisenerfahrung, die eine aktive Krisenbewältigung benötigt.

Die Ergebnisse und die Empfehlungen der Handreichung zum Krisenmanagement nach Cyber-Angriffen sind in zwei online-Veranstaltungen interessierten Kanzler:innen vorgestellt worden. Die rege Nachfrage hat gezeigt, dass das Thema brandaktuell ist. Auch 2024 werden wir das Thema weiterbearbeiten und eine gesonderte Veranstaltung am 20./21. Juni 2024 dazu organisieren.

Die Handreichung ist veröffentlicht unter https://medien.his-he.de/publikationen/detail/krisenmanagement-nach-cyber-angriffen-handlungsempfehlungen

Bildquelle: Pixabay/Pete Linforth